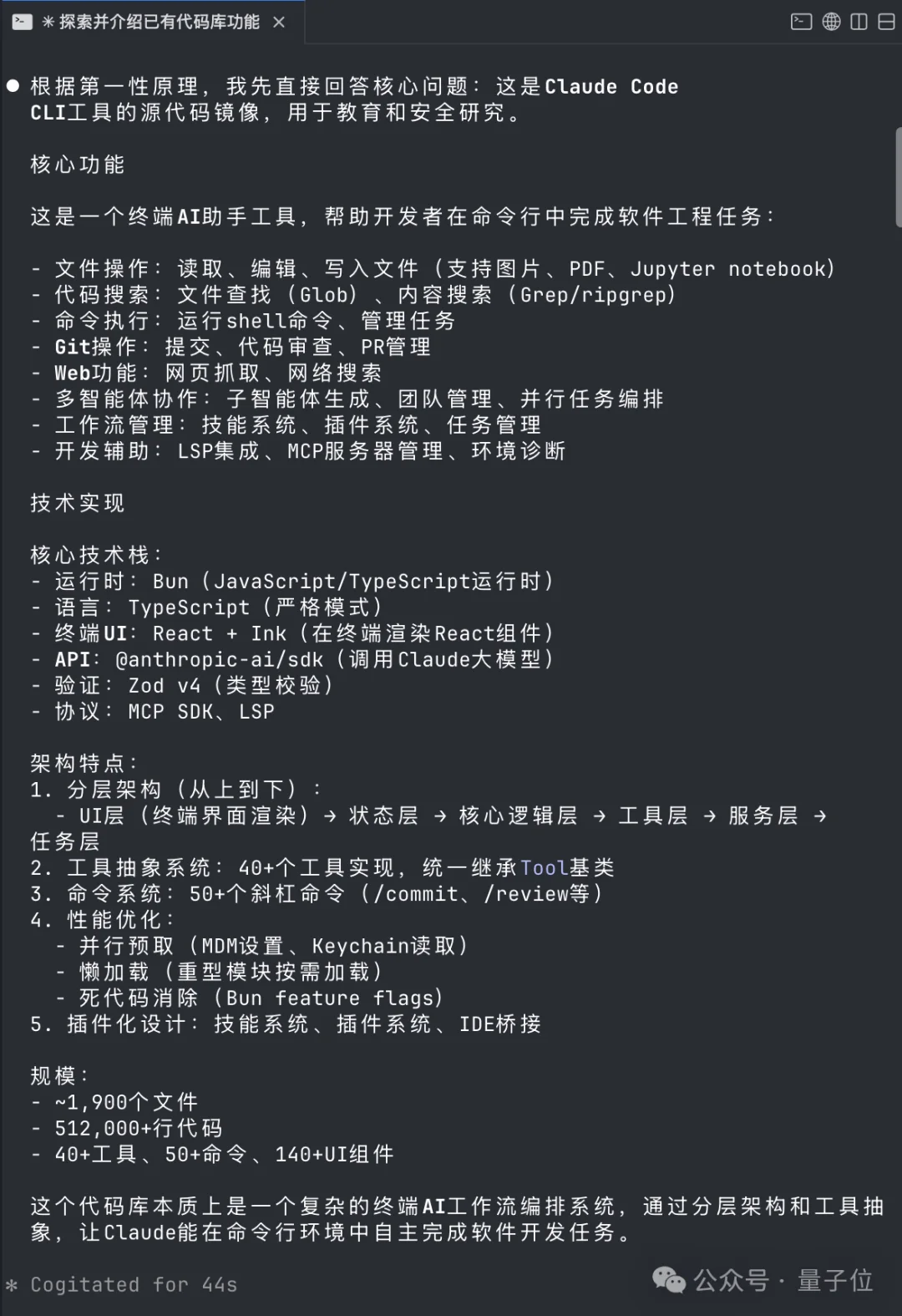

Claude Code源码泄露7小时:8大新功能/26个隐藏指令/6级安全架构,全被扒光了

源码泄露事件回顾

- 泄露原因:Anthropic 发布的 npm 安装包中包含了

cli.js.map文件,其中包含了可还原的源码内容。 - 时间线:此次泄露发生于 2026 年 3 月 30 日发布的 v2.1.88 版本,泄露源码总量达 1906 个 TypeScript 文件。

- 影响范围:泄露不涉及模型权重或用户数据,普通用户安全风险较低,但暴露了大量内部实现机制。

该事件并非首次发生,2025 年 2 月首次发布时也曾因 source map 问题引发关注。此次泄露源码的质量和完整性更高,使得社区可以更深入地分析其工程结构。

揭露的 8 大新功能与隐藏指令

-

吉祥物小精灵(Mascot 开心版e)

- 一个隐藏在后台的视觉化元素,在等待处理时自动显示。

- 目的在于提升使用体验,增加人机交互的趣味性。

-

Memdir 模块:跨对话记忆系统

- 持久化记录用户习惯、项目背景与对话状态。

- 支持用户无需重复说明上下文,显著提升使用效率。

-

Daemon 模式:后台守护进程

- 允许 Claude Code 在终端关闭后仍持续运行任务。

- 配合

/loop指令,可实现夜间自动化执行代码任务。

-

Agent Triggers:自动触发机制

- 预设条件自动唤醒 Claude,如代码提交后自动运行测试并报告结果。

- 减少手动操作,提升自动化水平。

-

Monitor Tool:持续监控模块

- 可设定监控指标或部署状态,定时回传进度。

- 适合长时间任务(如部署、测试、爬取数据)的自动化反馈。

-

Bridge 开心版e:多 IDE 与工具桥接

- 目前已支持 VS Code 和 JetBrains。

- 未来可能扩展至更多编辑器与外部系统,实现工具链一体化。

-

Kairos 助手模式

- 定义为“简化的交互视图”,适合非程序员使用。

- 包含定时唤醒、自定义系统提示等特性,目标是打造“类似贾维斯”的智能助手。

-

多层级配置系统(CLAUDE.md)

- 配置系统支持多级定义,用于控制运行时行为。

- 不仅用于存储指令,还参与权限、安全、记忆等核心流程。

除此之外,源码中还揭示了 26 个隐藏指令,如 /dream、/loop、/hook 等,用于激活记忆沉淀、任务循环、外部工具调用等高级功能。

6 级安全架构详解

从源码中可以看到,Claude Code 构建了一套完整的安全审查体系,确保在 auto 开心版e 下不会做出越界行为。

四层决策流水线

- 权限规则层

- 检查是否符合现有权限配置,命中规则则直接放行。

- 模拟只读模式层

- 在 acceptEdits 模式下判断是否可执行,若无风险则跳过 AI 审查。

- 只读工具白名单层

- 支持如 read、grep、web search 等只读操作,无条件放行。

- AI 安全分类器层

- 若前三层均未放行,则由独立的 AI 分类器(Claude Sonnet)进行判断。

- 温度设为 0,确保输出可预测。

- 使用用户配置文件 CLAUDE.md 提供上下文依据。

拦截规则与放行例外

-

拦截规则:涵盖 22 个以上风险行为,如:

- 强制推送代码(force push)

- 向 main 分支推送

- 下载并执行远程脚本

- 数据外泄

- 自我修改权限等

-

放行例外:共 7 类,如:

- 测试用硬编码密钥

- 本地文件操作

- 只读 GET 请求

- 安装声明依赖

- 推送至当前工作分支等

熔断机制与故障恢复

- 连续拒绝熔断:3 次拒绝或累计 20 次拒绝后,系统自动降级为手动确认。

- Headless 模式处理:在无界面模式下,拒绝后直接中止执行。

- 分类器不可用处理:

- 可通过 feature flag 控制行为,选择 fail-closed(直接拒绝)或 fail-open(手动确认)。

对 Anthropic 的影响与挑战

-

技术层面影响

- 源码暴露了其核心模块结构、权限模型、工具调用机制。

- 社区可快速拆解、分析其工程设计,甚至模仿其功能架构。

-

商业层面影响

- Claude Code 是 Anthropic 重点产品,年化收入占其总收入 18%。

- 该产品在 2026 年年初实现收入翻倍,远超 OpenAI 的 Codex。

-

品牌信任与组织形象

- 此次泄露事件被质疑其发布流程不严谨。

- 对于一家主打“安全、可靠、企业级”的 AI 公司,形象受损可能影响其 IPO 计划。

-

开源社区反应

- GitHub 上已出现多个整理还原后的源码仓库,其中

ghuntley/claude-code-source-code-deobfuscation获得近千星标。 - 技术爱好者与开发者正在深入分析其设计模式,甚至尝试逆向复现。

- GitHub 上已出现多个整理还原后的源码仓库,其中

总结与未来展望

Claude Code 并非一个简单的 LLM 终端封装工具,而是一个以 TypeScript + React(Ink) 构建的完整 AI Agent 操作系统。从自动记忆管理、后台守护、多 Agent 协作、安全审查到与 IDE 深度集成,其工程设计体现出工业级的复杂性与前瞻性。

此次泄露虽然暴露了大量技术细节,但也从侧面反映出 Anthropic 在构建下一代 AI 编程助手上的雄心。未来如果 Kairos 模式、Daemon 机制与 Bridge 模式全面落地,Claude Code 有望真正成为一个“替代传统开发助手”的智能终端平台。

对于开发者而言,这既是一次技术窥探的机会,也是重新评估 AI 编程工具安全与透明度的契机。