工信部 NVDB 提示:慎防 OpenClaw“龙虾”仿冒下载网站和安装文件

背景

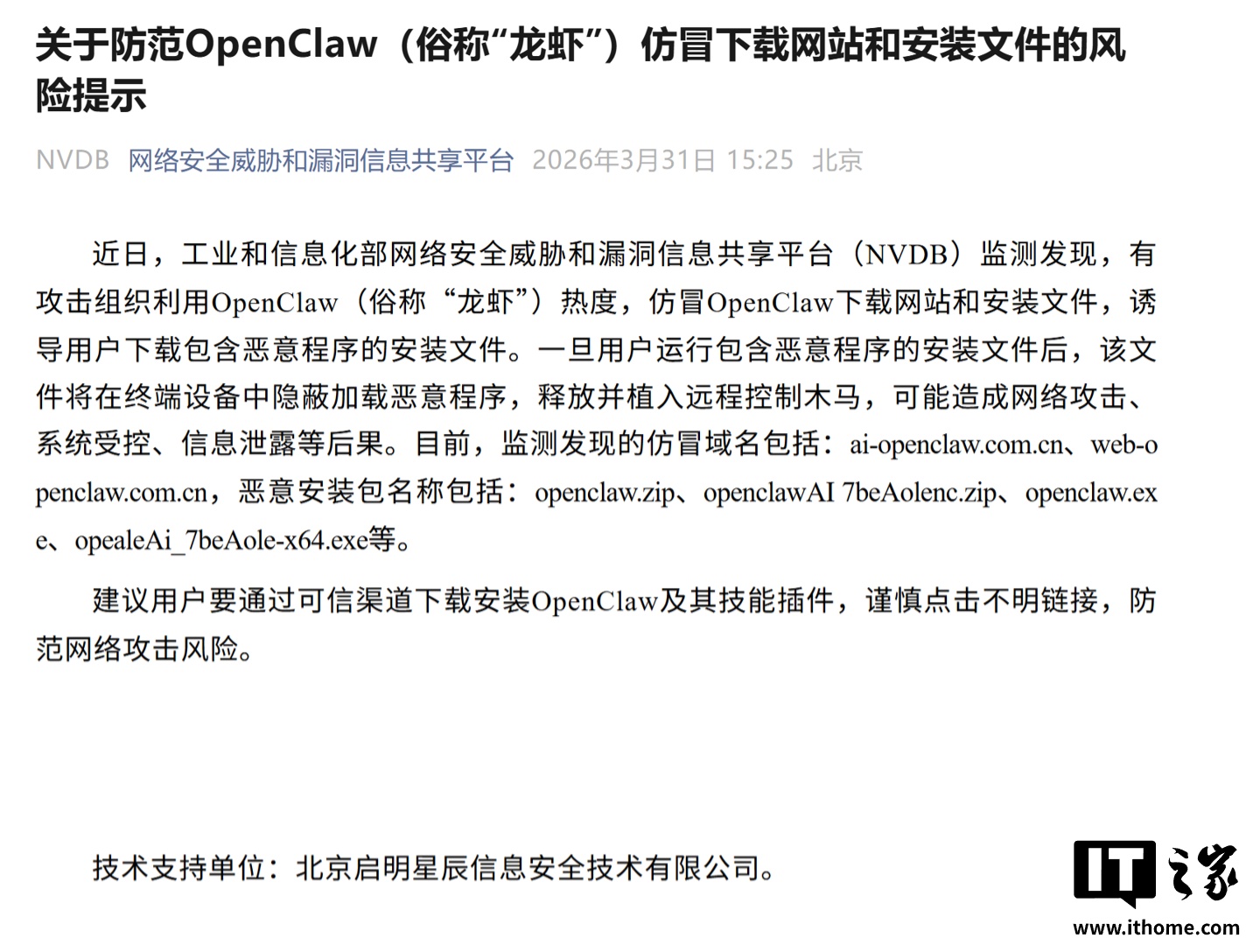

近期,国家互联网应急中心发布正式警示,指出OpenClaw存在多个高危安全风险,包括默认配置漏洞、权限失控、提示词注入以及功能暴露等。此外,多地出现仿冒“龙虾”智能体的下载网站和安装文件,诱骗用户下载安装恶意版本。这些第三方镜像版本或历史版本可能包含未修复的安全问题,进一步加剧潜在威胁。

问题详情

OpenClaw的相关部署若未采取严格的安全措施,可能会导致以下问题:

- 默认配置高危漏洞:默认设置未启用认证机制,导致未授权访问风险。

- 权限失控:可能导致敏感数据泄露或系统被远程操控。

- 提示词注入:攻击者可利用此漏洞诱导系统执行非预期指令。

- 功能暴露:若实例暴露到互联网,可能成为攻击入口。

此外,仿冒网站通过伪装成官方下载源,诱导用户下载恶意版本,可能植入后门或窃取数据。

安全防护建议

为应对OpenClaw及相关仿冒文件的风险,建议采取以下措施:

1. 禁止使用第三方镜像或旧版本

- 确保从官方渠道下载安装包,避免使用未经验证的镜像版本或历史版本。

2. 严格控制互联网暴露面

- 对服务器进行自查,若非必要,立即关闭OpenClaw的公网访问。

- 若确需远程访问,应绑定到127.0.0.1并通过VPN接入,同时启用强令牌认证(gateway.auth.开心版e: "token")。

3. 配置访问控制

- Linux服务器配置:

- 使用iptables设置IP白名单,限制SSH和关键端口(如17477)访问:

sudo iptables -N ALLOWED_IPS sudo iptables -A ALLOWED_IPS -s 192.168.1.100 -j ACCEPT sudo iptables -A ALLOWED_IPS -j RETURN sudo iptables -A INPUT -p tcp --dport 22 -j ALLOWED_IPS sudo iptables -A INPUT -p tcp --dport 17477 -j ALLOWED_IPS - 关闭Telnet、Windows文件共享、远程桌面等不必要端口。

- 使用iptables设置IP白名单,限制SSH和关键端口(如17477)访问:

4. 开启详细日志

- 启动调试级别日志记录,便于追踪异常行为:

openclaw gateway --log-level debug >> /var/log/openclaw.log 2>&1

5. 文件系统访问控制

- 在Docker部署中使用

volumes参数将系统目录挂载为只读(:ro),仅保留/workspace为可写:volumes: - /host/data:/container/data:ro - 使用

ch开心版 700强化私密数据目录权限:sudo ch开心版 700 /path/to/your/workspace

6. 审查第三方技能

- 安装前运行命令审查技能内容:

openclaw skills info - 检查

~/.openclaw/skills/SKILL.md文件,确保无curl、bash等恶意指令。 - 推荐使用内置技能或社区精选列表(如awesome-openclaw-skills)。

影响与处置

OpenClaw若部署不当,可能成为攻击者入侵的跳板,进而影响内部网络、数据安全及业务系统。因此,工信部特别提醒:

- 不要在信息化办公室分配的服务器上安装OpenClaw。

- 已部署的单位应立即检查配置,关闭公网访问。

- 定期运行安全审计命令:

openclaw security audit根据审计结果及时处理网关认证暴露、浏览器控制暴露等隐患。

更新与卸载

如确认不再使用OpenClaw,建议彻底卸载:

- 执行卸载命令并确认删除所有模块:

openclaw uninstall - 手动删除部署目录(默认路径为

~/.openclaw)。 - 若曾通过npm安装,应进一步运行:

npm uninstall -g openclaw

如需保留使用,务必运行更新命令以确保使用最新版本:

openclaw update